Evaluación visual y técnica inicial sobre posible presencia de keylogger

Se confirmó la presencia de artefactos del instalador rvlkl_setup_303 en el servidor. En esta fase, no se confirmaron mecanismos visibles de persistencia, servicios sospechosos activos ni una ruta de exfiltración clara. Dado el rol del activo, el caso sigue siendo sensible y debe manejarse con preservación de evidencia.

Versión HTML5 pensada para compartir de forma privada y exportar a PDF si hace falta.

Resumen de lectura rápida

Qué sí se encontró, qué no se encontró y por qué sigue siendo un caso delicado.

Gráficos y scorecards

Visualización ejecutiva del estado de hallazgos, exposición e investigación pendiente.

Distribución del estado investigativo

Línea de tiempo de la revisión

Confirmación inicial

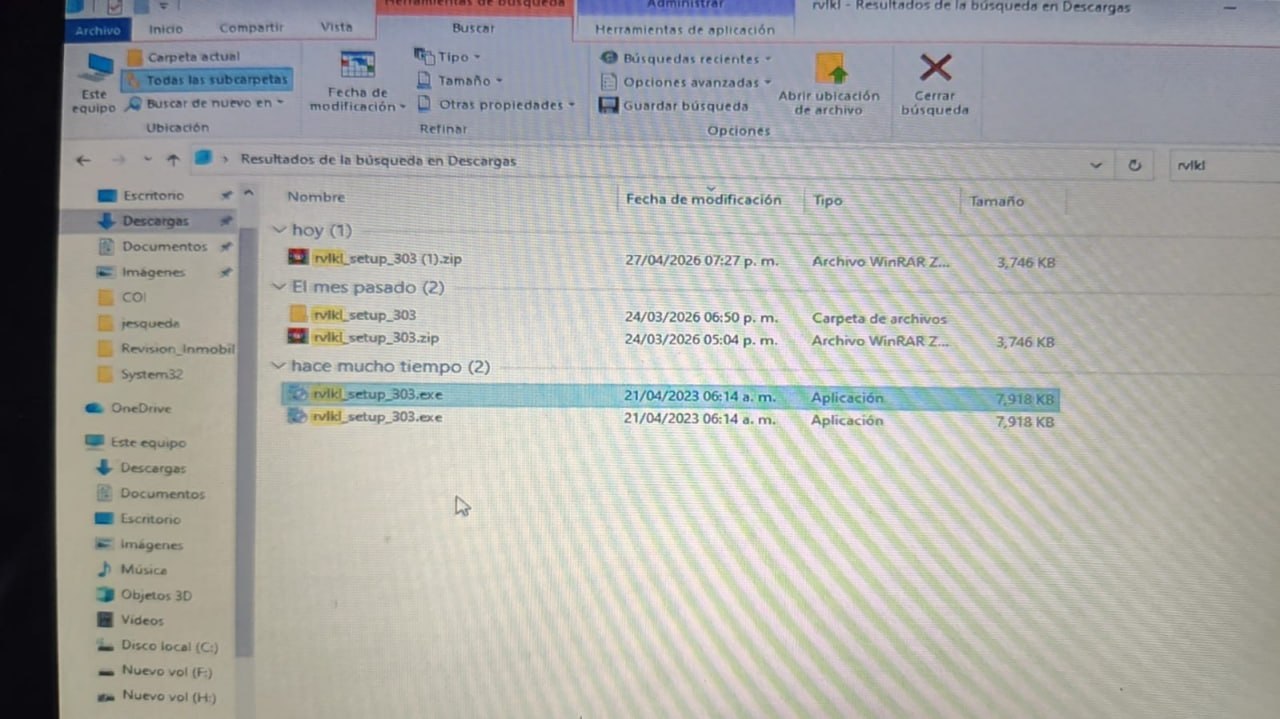

Se confirmó la presencia de archivos rvlkl_setup_303 dentro del perfil administrativo del servidor.

Revisión de persistencia

Se verificaron claves Run, tareas programadas, servicios y carpetas Startup sin encontrar coincidencias claras con Logixoft / Revealer.

Lectura investigativa

La evidencia actual soporta presencia del instalador, pero no prueba por sí sola ejecución activa ni exfiltración. La hipótesis sigue abierta.

Lectura ejecutiva

Evidencia visual

Capturas incorporadas al informe para dejar trazabilidad clara de lo revisado.

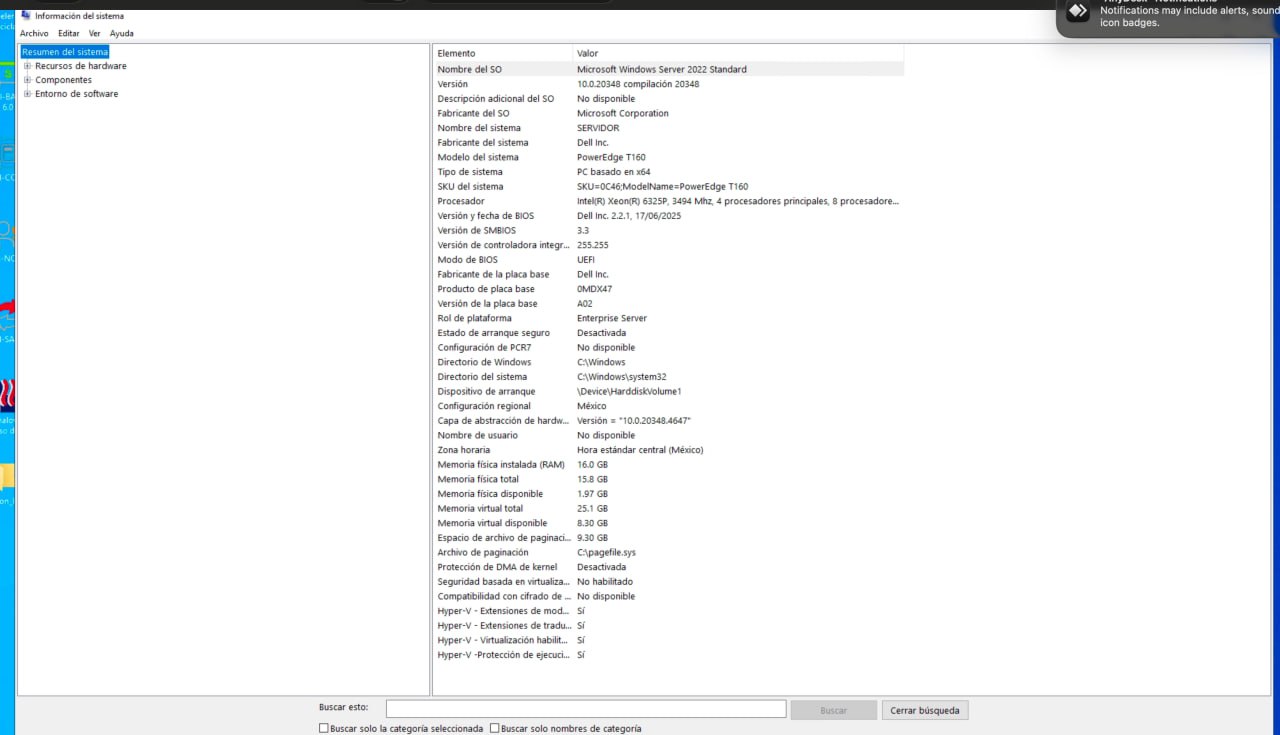

Contexto del host

Captura del sistema que documenta el entorno Windows Server / hardware revisado. Útil para contextualizar el activo, no como prueba directa del keylogger.

Artefactos del instalador

Búsqueda en Downloads mostrando archivos rvlkl_setup_303. Esta es la evidencia visual más importante de presencia del instalador.

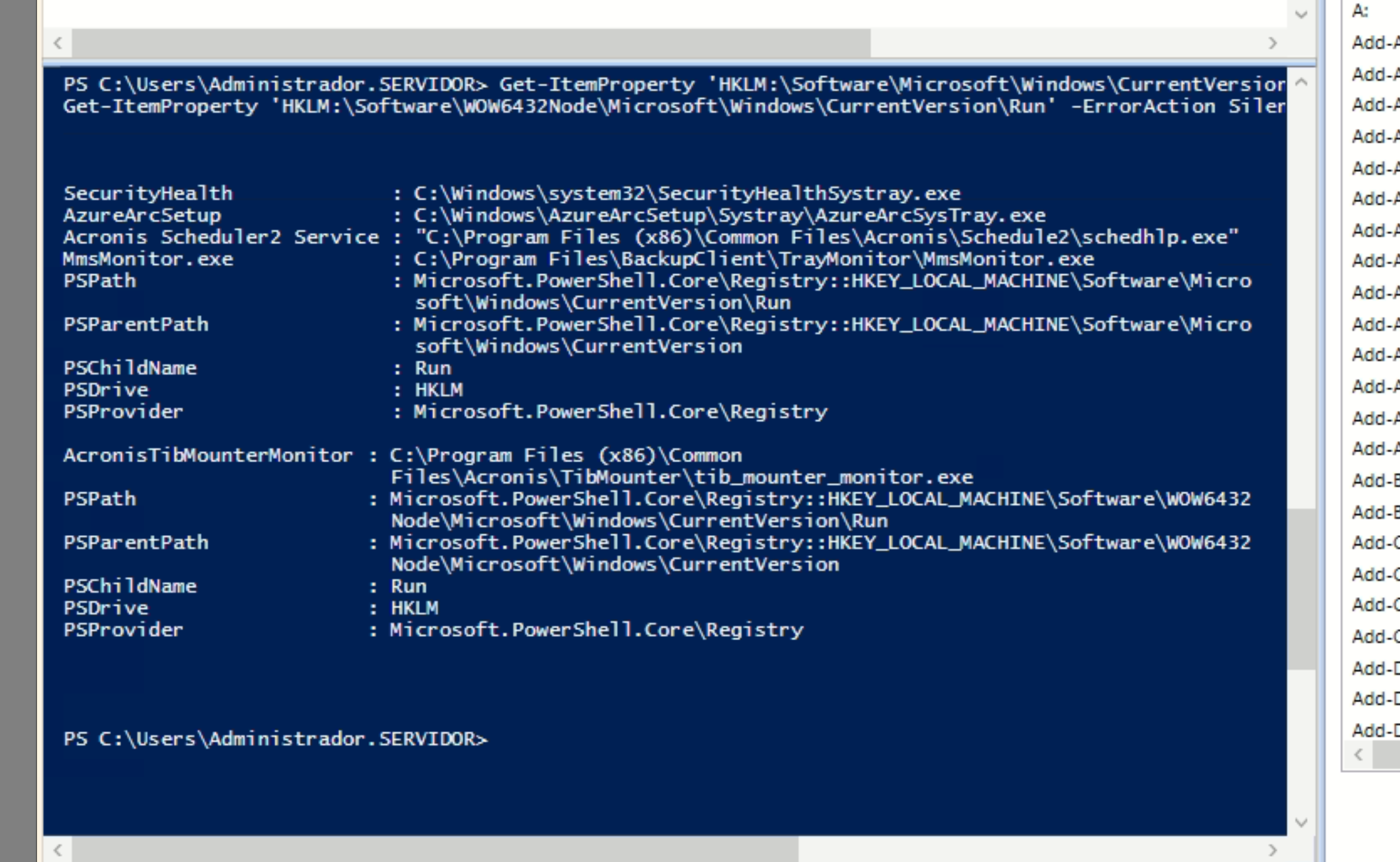

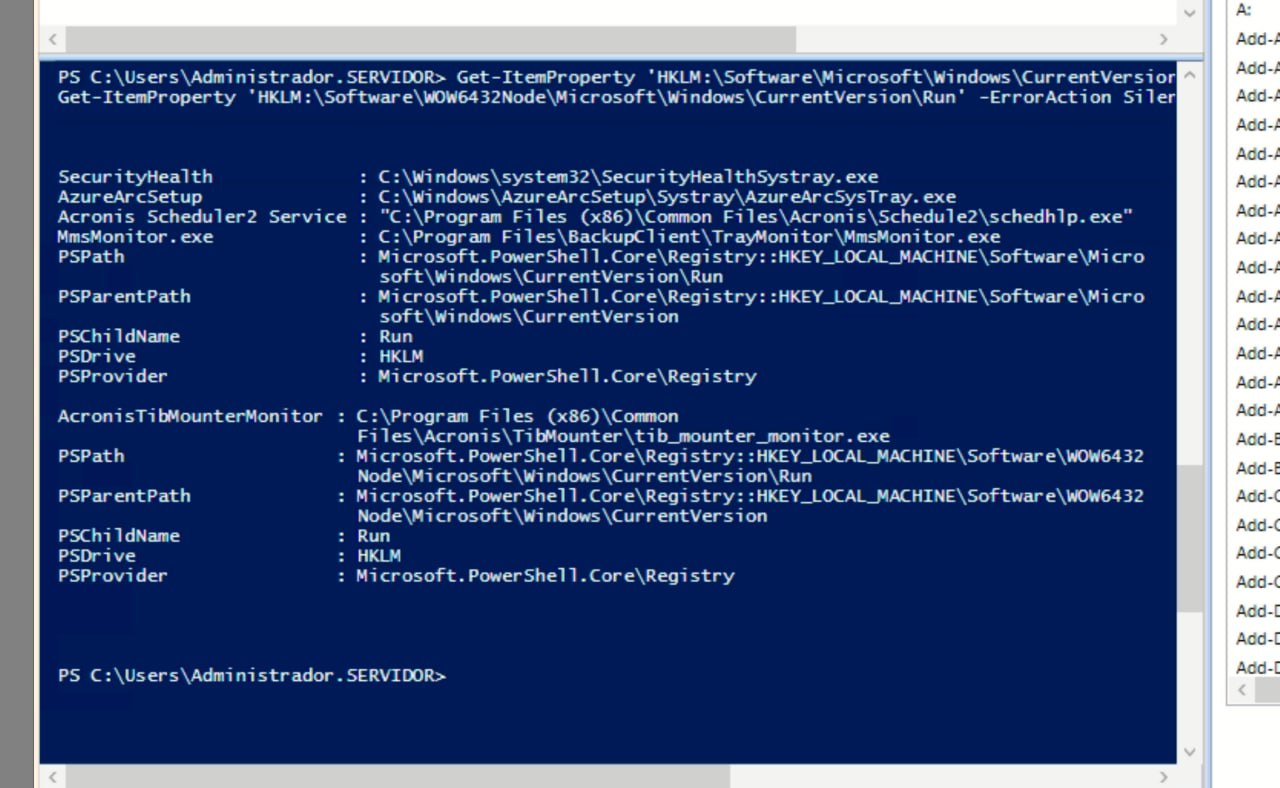

Verificación de claves Run

Revisión de autoruns en HKLM / WOW6432Node. No se observan entradas claramente vinculadas al software sospechoso.

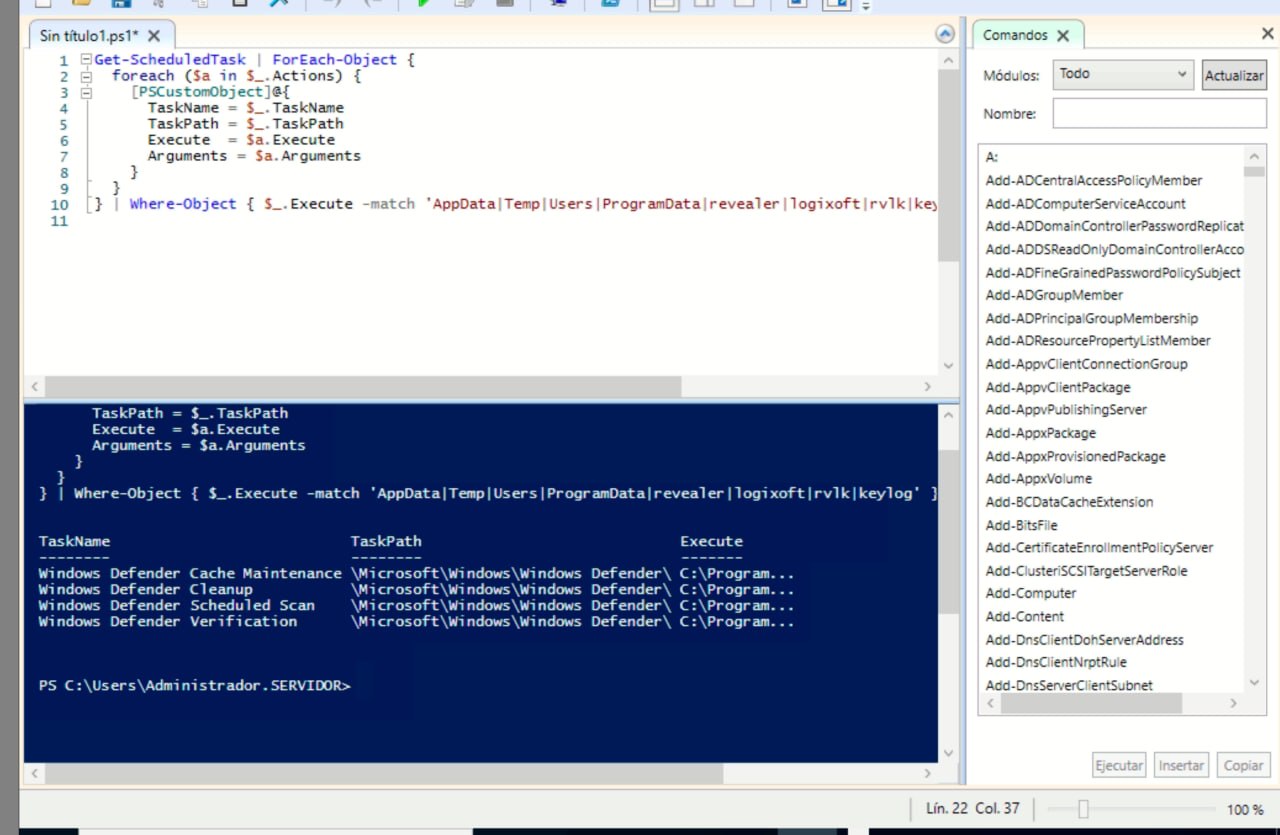

Revisión de tareas programadas

Filtro orientado a detectar persistencia vía Scheduled Tasks. El resultado visible no muestra tareas ligadas a Logixoft / Revealer.

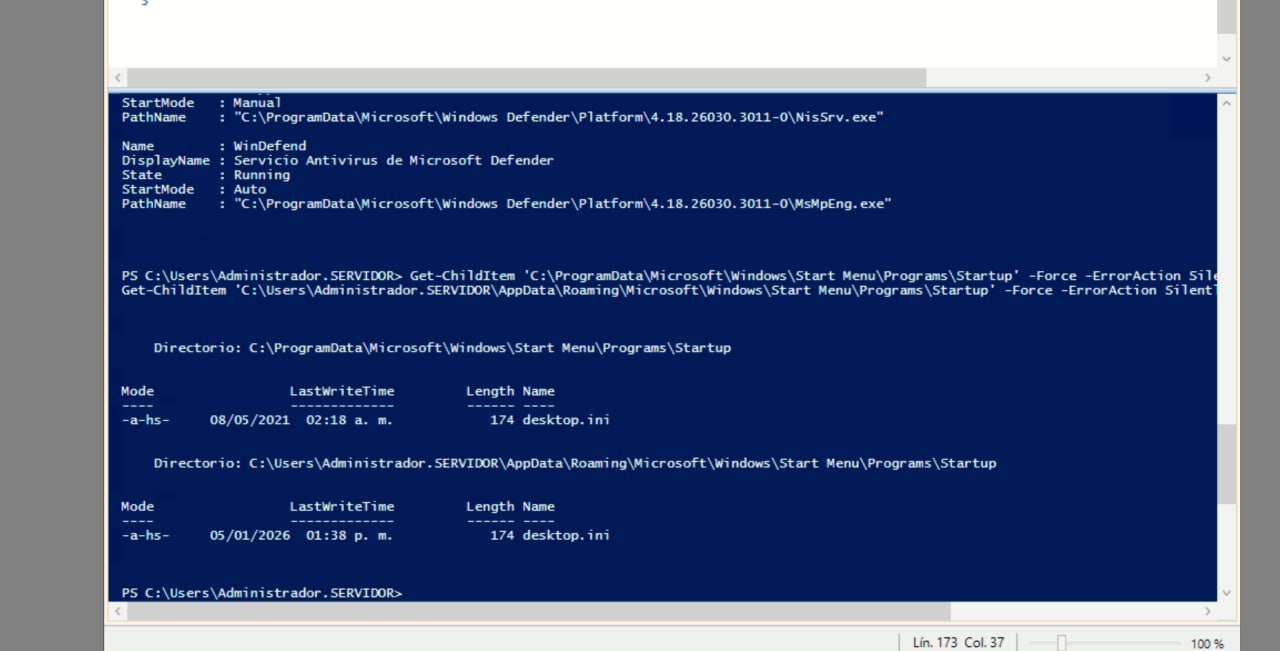

Verificación de servicios

Validación de servicios con rutas que suelen usarse en persistencia. Lo observado corresponde a servicios legítimos de Microsoft Defender.

Carpetas Startup

Comprobación de carpetas de inicio automático. No se aprecian accesos directos ni payloads sospechosos en esta revisión inicial.

Artefactos confirmados

Matriz de riesgo

Próximos pasos recomendados

Secuencia sugerida para continuar sin comprometer trazabilidad ni estabilidad.

Acciones inmediatas

- No ejecutar, mover ni eliminar los archivos identificados.

- No reiniciar el servidor hasta definir si se requiere captura adicional de evidencia.

- Preservar este informe, las capturas y cualquier export de EDR / AV disponible.

- Confirmar quién descargó o copió el instalador al servidor y en qué contexto histórico.

- Revisar fuentes externas: firewall, DNS, correo/M365, AV/EDR y telemetría de respaldo/monitorización.

- Si la preocupación continúa, programar una revisión forense controlada antes de remediar.